使用burp+jsEncrypter插件进行RSA/AES等自定义加密的爆破

近几年安全行业切入传统开发行业,他们也越来越卷,我们经常会在密码登陆可以爆破的地方看到AES/RSA加密的参数,但有时候不得不去爆破,下面就是一种解决方案,但对于个人来说还不怎么完美,如果能内置js解析就方便多了,总之,如果有自定义加密的话也可以完全扣出来进行爆破。

jsEncrypter测试

本节是大概是对jsEncrypter的一个解释,其实作者已经写的很详细了。

部署环境

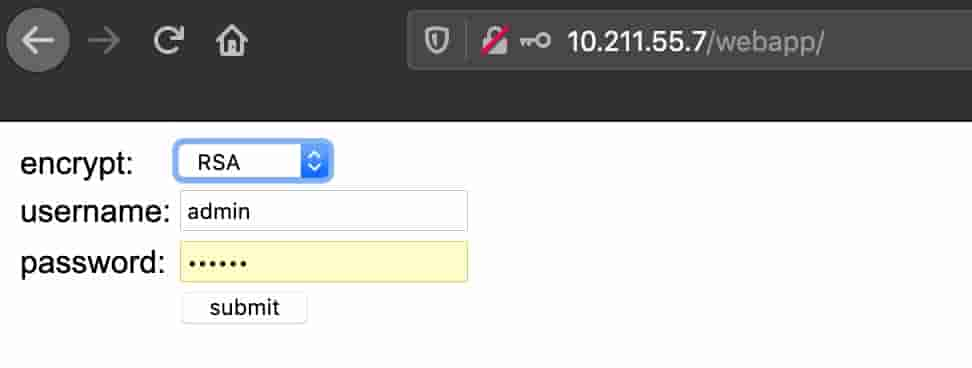

首先,我们把jsEncrypter的源码下载下来,项目中的test/webapp是演示的服务端,由于是php的环境,我们直接将其部署在phpstudy即可。下图是我部署好的:

以RSA为例进行测试

为什么测试RSA呢,因为其他的诸如md5/sha系列在Burp中都内置了。先来看看大概的写法,如下,核心的东西就这点,结合具体情况的话,就看客户端是什么加密我们在这里魔改就可以:

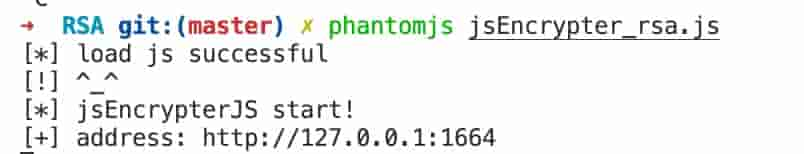

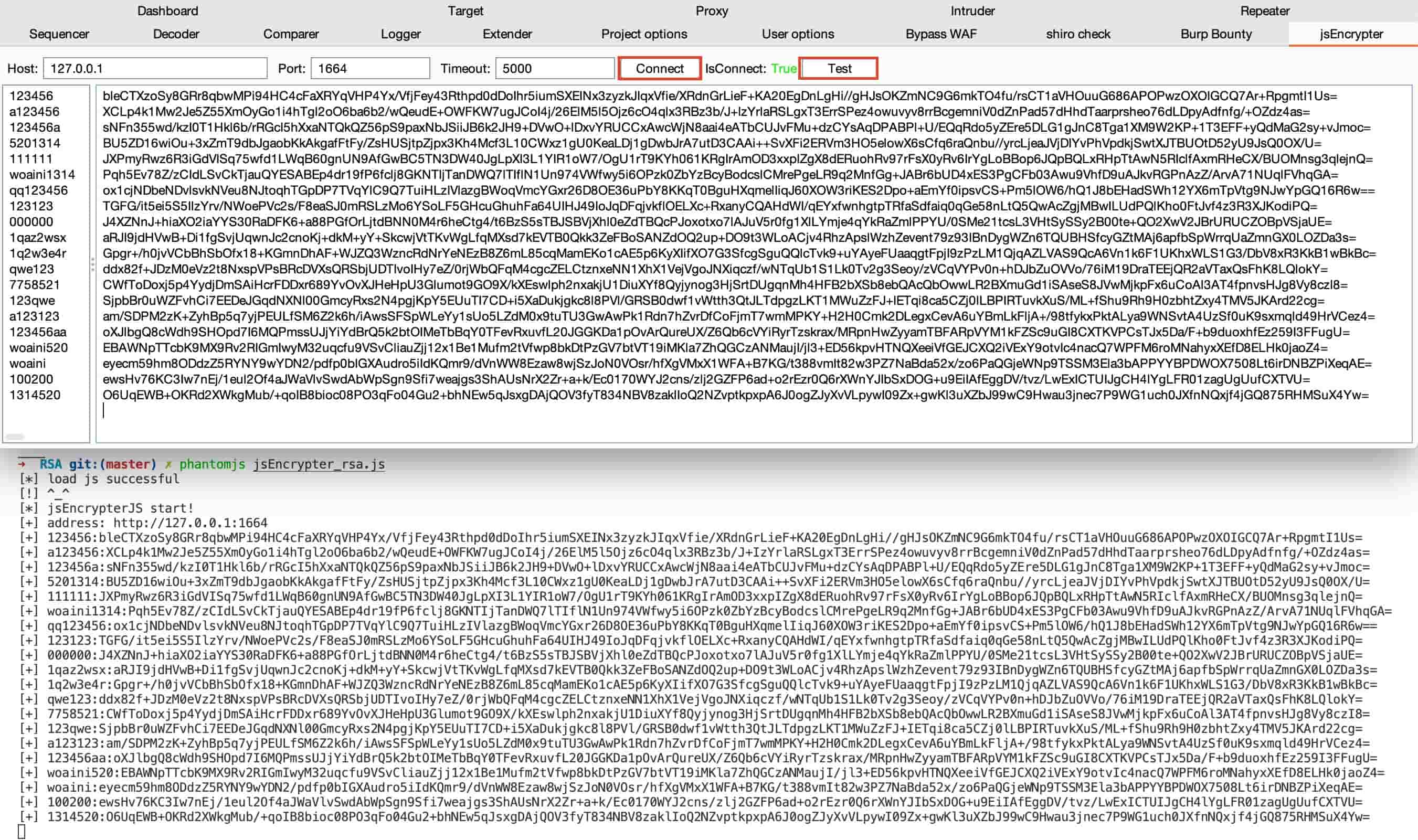

具体操作方法,我们打开文件夹test/TestScript/RSA,使用phantomjs运行起来

然后将jsEncrypter的Release好的jar包下载下来,用burp载入,然后点击Connect和Test测试一下。

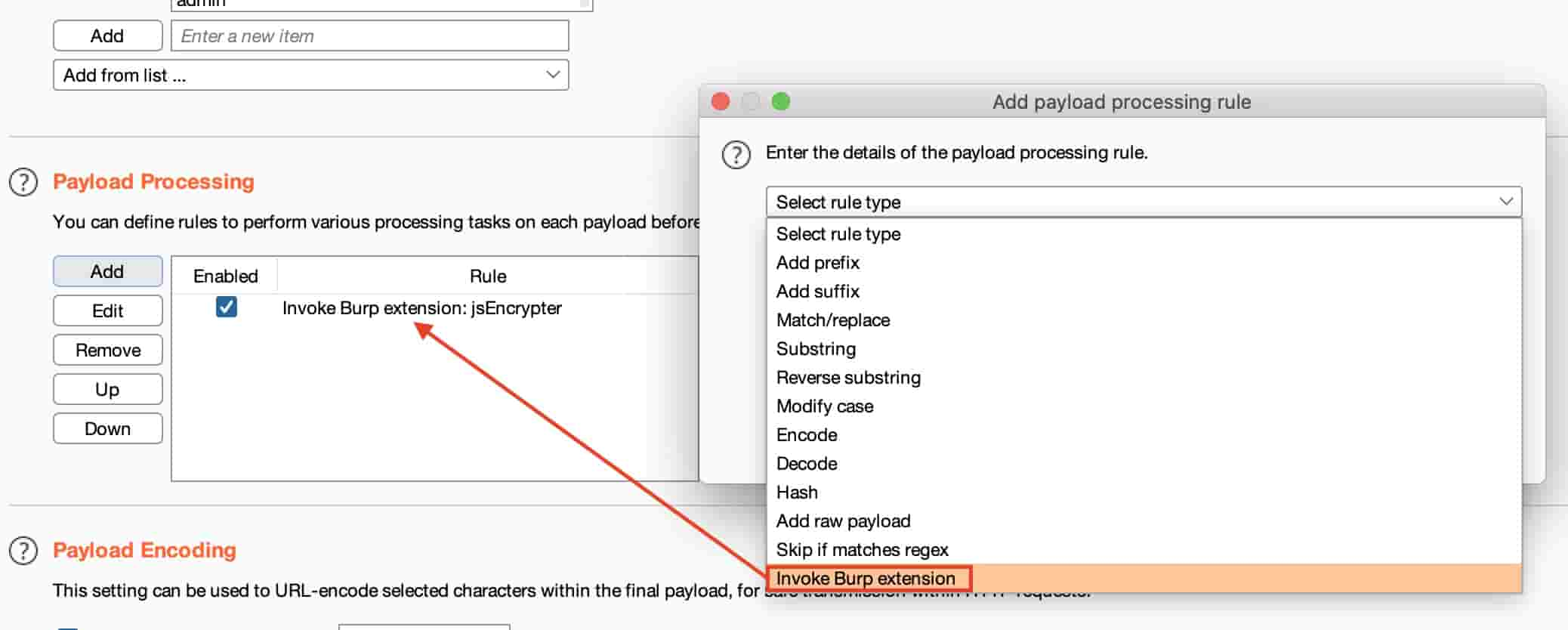

上一步测试没毛病,我们就开始正式的爆破测试。简单说下,还是浏览器发包抓包,放到Intruder中然后在Payload Processing中选择这个插件。

然后开始攻击就可以了。

参考链接

- jsEncrypter: https://github.com/c0ny1/jsEncrypter